Μια νέα κακόβουλη δραστηριότητα Google Search στοχεύει σε χρήστες που επιθυμούν να κατεβάσουν το δημοφιλές πρόγραμμα επεξεργασίας κειμένου Notepad++, χρησιμοποιώντας προηγμένες τεχνικές για να αποφύγουν την ανίχνευση και την ανάλυση.

Οι φορείς απειλών κάνουν όλο και περισσότερο κατάχρηση των διαφημίσεων Google σε κακόβουλες καμπάνιες για την προώθηση ψεύτικων ιστότοπων λογισμικού που διανέμουν κακόβουλο λογισμικό.

Σύμφωνα με τη Malwarebytes, η οποία εντόπισε την κακόβουλη διαφημιστική καμπάνια Notepad++, ήταν ζωντανή εδώ και αρκετούς μήνες, αλλά κατάφερε να περάσει κάτω από το ραντάρ όλο αυτό το διάστημα.

Το τελικό ωφέλιμο φορτίο που παραδίδεται στα θύματα είναι άγνωστο, αλλά η Malwarebytes λέει ότι πιθανότατα πρόκειται για το Cobalt Strike, το οποίο συνήθως προηγείται των ιδιαίτερα επιζήμιων αναπτύξεων ransomware.

Κατάχρηση διαφημίσεων της Google

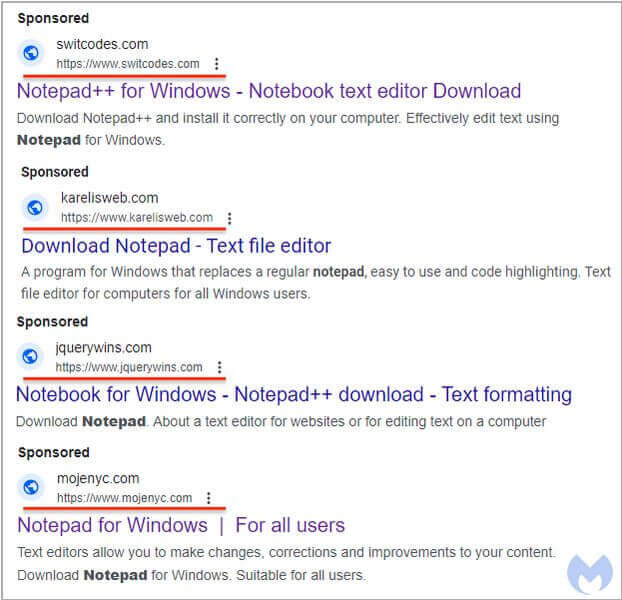

Το κακόβουλο Notepad++ προωθεί διευθύνσεις URL που είναι προφανώς άσχετες με το πρόγραμμα λογισμικού, αλλά χρησιμοποιούν παραπλανητικούς τίτλους που εμφανίζονται στις διαφημίσεις αποτελεσμάτων αναζήτησης της Google.

Αυτή η στρατηγική SEO χρησιμοποιείται σε μεγάλο βαθμό σε αυτή την περίπτωση, και δεδομένου ότι οι τίτλοι είναι πολύ μεγαλύτεροι και πιο ορατοί από τις διευθύνσεις URL, πολλοί άνθρωποι είναι πιθανό να πέσουν στην παγίδα.

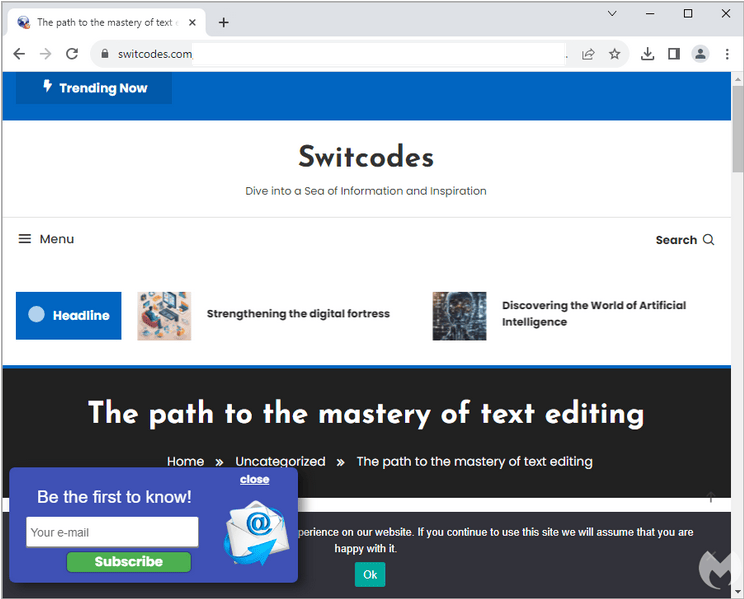

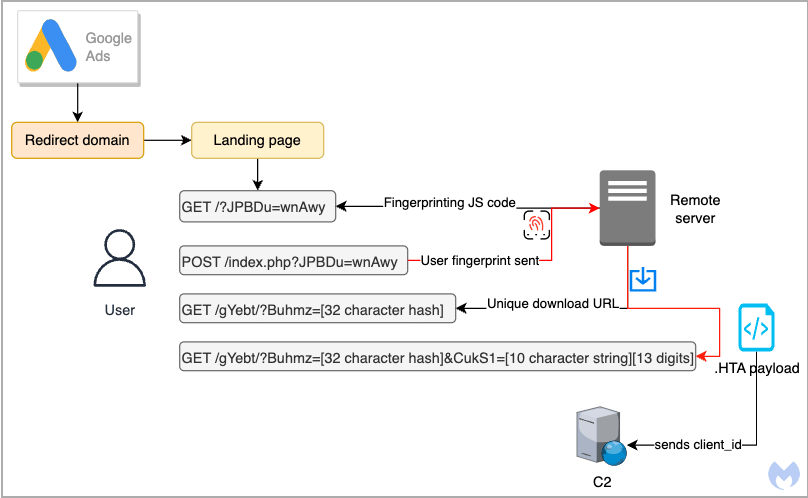

Μόλις τα θύματα κάνουν κλικ σε κάποια από τις διαφημίσεις, ένα βήμα ανακατεύθυνσης ελέγχει την IP τους για να φιλτράρει τους χρήστες που πιθανόν να είναι crawlers, VPN, bots κ.λπ. και τους οδηγεί σε έναν ιστότοπο δόλωμα που δεν ρίχνει τίποτα κακόβουλο.

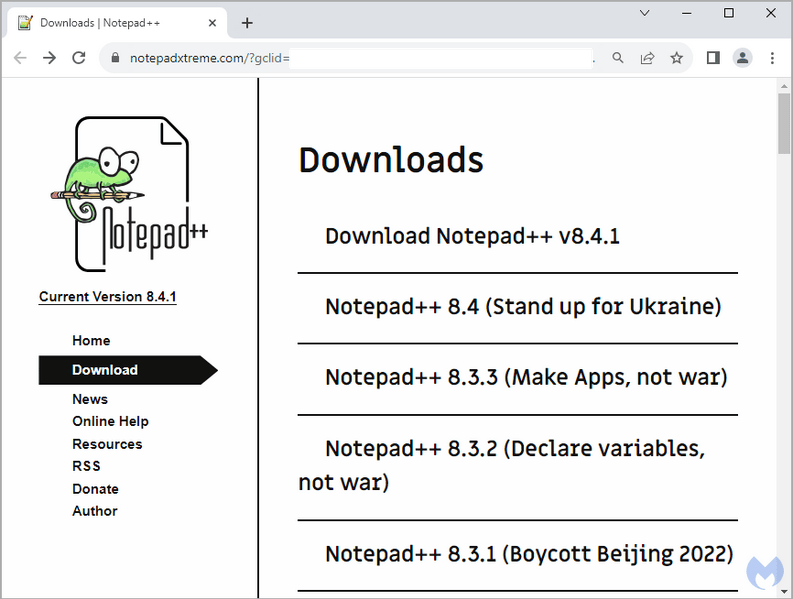

Αντίθετα, οι νόμιμοι στόχοι ανακατευθύνονται στο “notepadxtreme[.]com”, το οποίο μιμείται τον πραγματικό ιστότοπο του Notepad++, με συνδέσμους λήψης για διάφορες εκδόσεις του επεξεργαστή κειμένου.

Όταν οι επισκέπτες κάνουν κλικ σε αυτούς τους συνδέσμους, εκτελείται ένας δεύτερος έλεγχος δακτυλικών αποτυπωμάτων συστήματος από ένα τμήμα JavaScript για να επικυρωθεί ότι δεν υπάρχουν ανωμαλίες ή ενδείξεις ότι ο επισκέπτης χρησιμοποιεί ένα sandbox.

Στα θύματα που χαρακτηρίζονται ως κατάλληλοι στόχοι σερβίρεται στη συνέχεια μια δέσμη ενεργειών HTA, στην οποία αποδίδεται ένα μοναδικό αναγνωριστικό, το οποίο πιθανότατα επιτρέπει στους επιτιθέμενους να παρακολουθούν τις μολύνσεις τους. Αυτό το ωφέλιμο φορτίο σερβίρεται μόνο μία φορά ανά θύμα, οπότε μια δεύτερη επίσκεψη οδηγεί σε σφάλμα 404.

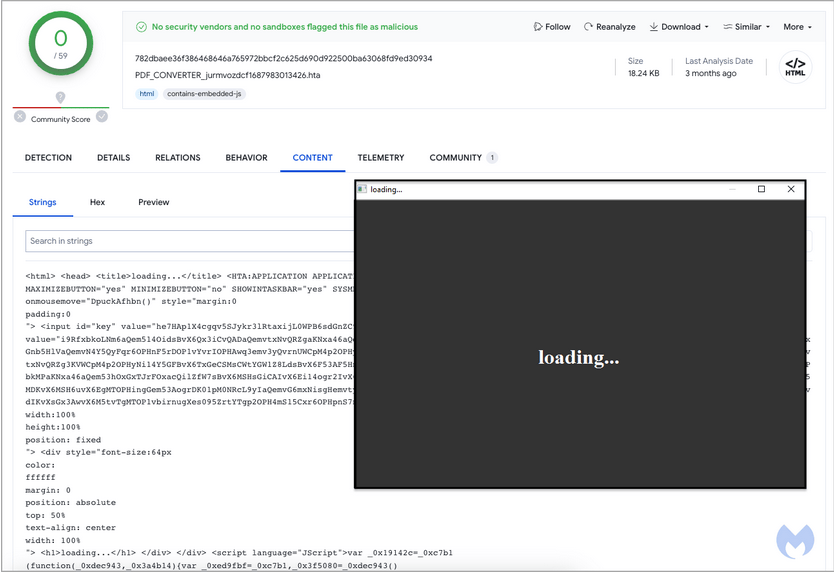

Η εξέταση του HTA από το Malwarebytes δεν παρήγαγε χρήσιμες πληροφορίες λόγω του ότι δεν ήταν οπλισμένο εκείνη τη στιγμή, αλλά οι αναλυτές βρήκαν το ίδιο αρχείο σε ένα VirusTotal upload από τον Ιούλιο.

Αυτό το αρχείο προσπάθησε να συνδεθεί σε έναν απομακρυσμένο τομέα σε μια προσαρμοσμένη θύρα, με τους ερευνητές να πιστεύουν ότι ήταν πιθανότατα μέρος μιας ανάπτυξης του Cobalt Strike.

Για να αποφύγετε τη λήψη κακόβουλου λογισμικού όταν αναζητάτε συγκεκριμένα εργαλεία λογισμικού, παραλείψτε τα προωθημένα αποτελέσματα στην Αναζήτηση Google και ελέγξτε ξανά ότι έχετε προσγειωθεί στον επίσημο τομέα.

Αν δεν είστε σίγουροι για τον πραγματικό ιστότοπο του προγράμματος, ελέγξτε τη σελίδα “Σχετικά”, την τεκμηρίωση, τη σελίδα της Wikipedia και τα επίσημα κανάλια κοινωνικής δικτύωσης.

Ο Anastasis είναι ένας από τους κορυφαίους αρθρογράφους μας, ειδικευμένος σε θέματα κυβερνοασφάλειας.

Με την εμπειρία του, παρέχει στην κοινότητα πολύτιμες γνώσεις και συμβουλές.