Οι ερευνητές ασφαλείας εντόπισαν υποδομές που ανήκουν σε έναν απειλητικό παράγοντα που τώρα εντοπίζεται ως ShadowSyndicate, ο οποίος πιθανότατα χρησιμοποίησε επτά διαφορετικές οικογένειες ransomware σε επιθέσεις κατά το περασμένο έτος.

Οι αναλυτές της Group-IB που συνεργάζονται με την Bridewell και τον ανεξάρτητο ερευνητή Michael Koczwara αποδίδουν με διάφορους βαθμούς εμπιστοσύνης τη χρήση από το ShadowSyndicate των ransomware Quantum, Nokoyawa, BlackCat/ALPHV, Clop, Royal, Cactus και Play σε πολλαπλές παραβιάσεις που παρατηρήθηκαν από τον Ιούλιο του 2022.

Με βάση τα ευρήματά τους, οι ερευνητές πιστεύουν ότι ο δράστης της απειλής θα μπορούσε να είναι ένας αρχικός διαμεσολαβητής πρόσβασης (IAB), αν και τα στοιχεία δείχνουν ότι το ShadowSyndicate είναι συνεργάτης σε πολλαπλές επιχειρήσεις ransomware.

Οι ερευνητές βασίζουν τα συμπεράσματά τους σε ένα ξεχωριστό δακτυλικό αποτύπωμα SSH που ανακάλυψαν σε 85 διακομιστές IP, οι περισσότεροι από τους οποίους χαρακτηρίζονται ως μηχανές εντολών και ελέγχου Cobalt Strike.

Οι αναλυτές είδαν για πρώτη φορά το fingerprint στις 16 Ιουλίου 2022 και εξακολουθούσε να χρησιμοποιείται τον Αύγουστο του 2023.

ShadowSyndicate arsenal

Η ομάδα ερευνητών βασίστηκε σε διάφορα εργαλεία για την έρευνά της, τα οποία περιλάμβαναν μηχανές εντοπισμού όπως οι Shodan και Censys, μαζί με διάφορες τεχνικές OSINT. Αυτό τους επέτρεψε να ανακαλύψουν ένα εκτεταμένο αποτύπωμα δραστηριότητας του ShadowSyndicate.

Εξετάζοντας τους διακομιστές ShadowSyndicate που εντοπίστηκαν με βάση το αποτύπωμα SSH, οι ερευνητές “έπεσαν πάνω σε οκτώ διαφορετικά υδατογραφήματα [κλειδιά άδειας χρήσης] της Cobalt Strike”.

Οι οκτώ διακομιστές Cobalt Strike επικοινωνούσαν με τα ransomware Cactus, Royal, Quantum, Nokoyawa, Play, Clop και BlackCat/ALPHV που αναπτύχθηκαν σε διάφορα δίκτυα θυμάτων.

Οι ερευνητές ανακάλυψαν επίσης διαμορφώσεις του Cobalt Strike που αναπτύχθηκαν σε δύο διακομιστές, αλλά μόνο ο ένας από αυτούς σε ένα μηχάνημα που διέθετε το αποτύπωμα SSH του ShadowSyndicate.

Σε ορισμένες επιθέσεις, το ShadowSyndicate χρησιμοποίησε το εργαλείο διείσδυσης Sliver, το οποίο θεωρούνταν προηγουμένως ως πιθανός αντικαταστάτης του Cobalt Strike.

Άλλα εργαλεία που παρατηρήθηκαν σε επιθέσεις του ShadowSyndicate περιλαμβάνουν τον φορτωτή κακόβουλου λογισμικού IcedID, τον φορτωτή MaaS Matanbuchus και το ωφέλιμο φορτίο Meterpreter Metasploit.

Ανάλυση server

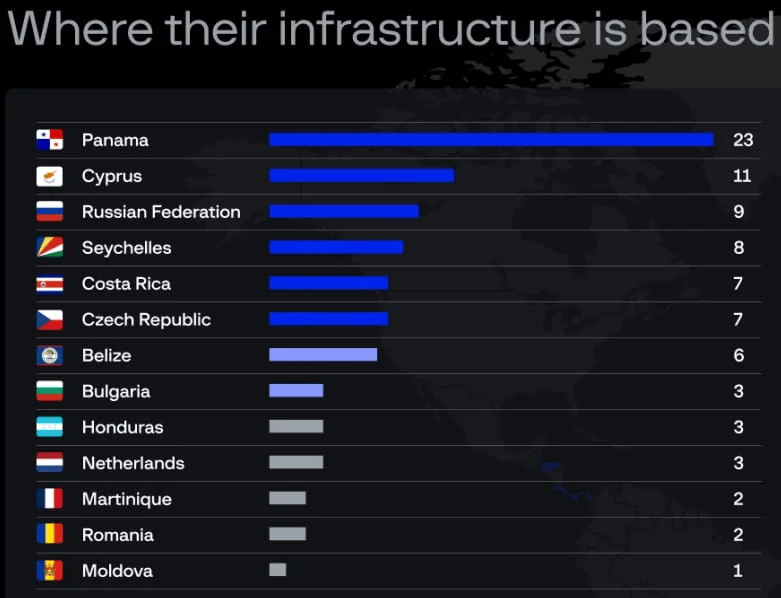

Οι αναλυτές εξέτασαν την υπόθεση ότι και οι 85 διακομιστές με το ίδιο δακτυλικό αποτύπωμα κλειδιού SSH που συνδέονται με το ShadowSyndicate συνδέονται με έναν ενιαίο πάροχο φιλοξενίας, αλλά βρήκαν 18 διαφορετικούς ιδιοκτήτες, 22 διαφορετικά ονόματα δικτύου και 13 διαφορετικές τοποθεσίες.

Η ανάλυση των παραμέτρων του Cobalt Strike C2, όπως η ημερομηνία ανίχνευσης, τα υδατογραφήματα ή οι ρυθμίσεις του χρόνου αναστολής λειτουργίας, βοήθησε στην παραγωγή αποδεικτικών στοιχείων υψηλής αξιοπιστίας που συνδέουν το ShadowSyndicate με τα ransomware Quantum, Nokoyawa και ALPHV/BlackCat.

Συγκεκριμένα, οι αναλυτές συνέδεσαν τους διακομιστές με μια επίθεση Quantum από τον Σεπτέμβριο του 2022, τρεις επιθέσεις Nokoyawa από το τέταρτο τρίμηνο του 2022 και τον Απρίλιο του 2023 και μια επίθεση ALPHV από τον Φεβρουάριο του 2023.

Η Group-IB και τα προαναφερθέντα συνεργαζόμενα μέρη βρήκαν πρόσθετα στοιχεία που συνδέουν το ShadowSyndicate με λιγότερη εμπιστοσύνη με τις επιχειρήσεις κακόβουλου λογισμικού Ryuk, Conti, Trickbot, Royal, Clop και Play.

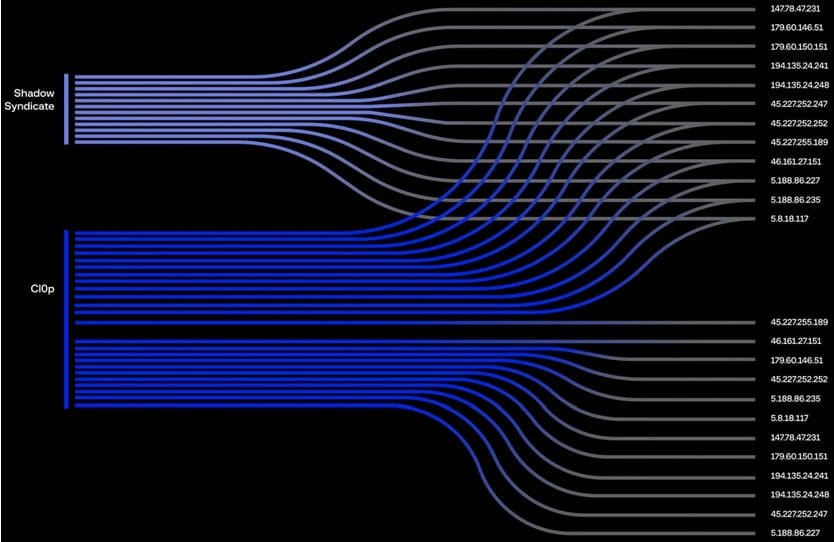

Ειδικά για το Clop, η έκθεση της Group-IB αναφέρει ότι τουλάχιστον 12 διευθύνσεις IP που προηγουμένως συνδέονταν με τους διαβόητους χειριστές ransomware μεταφέρθηκαν στο ShadowSyndicate από τον Αύγουστο του 2022 και τώρα χρησιμοποιούνται για το Cobalt Strike.

Παρά τα πολλά ευρήματα που υποδηλώνουν μια πιθανή σύνδεση, μια άμεση σύνδεση υψηλής εμπιστοσύνης μεταξύ του ShadowSyndicate και του Clop παραμένει ασύλληπτη.

Οι εμπειρογνώμονες πληροφοριών της Group-IB καταλήγουν στο συμπέρασμα ότι η ShadowSyndicate είναι πιθανότατα μια θυγατρική εταιρεία που συνεργάζεται με διάφορες επιχειρήσεις ransomware-as-a-service (RaaS). Ωστόσο, απαιτούνται πρόσθετα στοιχεία για να υποστηριχθεί αυτή η θεωρία.

Παρ’ όλα αυτά, το έργο αυτό είναι ζωτικής σημασίας για τον εντοπισμό και την καταπολέμηση του εγκλήματος στον κυβερνοχώρο και, με αυτό το πνεύμα, η εταιρεία κυβερνοκατασκοπείας καλεί εξωτερικούς ερευνητές να συνεργαστούν ανοιχτά μαζί της και να βοηθήσουν στην αποκάλυψη των υπόλοιπων ασαφών τμημάτων.

Για λεπτομέρειες που θα μπορούσαν να βοηθήσουν τους αμυντικούς να εντοπίσουν και να αποδώσουν τη δραστηριότητα του ShadowSyndicate, η Group-IB δημοσίευσε σήμερα μια έκθεση με τεχνικά δεδομένα από την έρευνά της.

Ο Anastasis είναι ένας από τους κορυφαίους αρθρογράφους μας, ειδικευμένος σε θέματα κυβερνοασφάλειας.

Με την εμπειρία του, παρέχει στην κοινότητα πολύτιμες γνώσεις και συμβουλές.