Οι χάκερς χρησιμοποιούν ένα νέο τέχνασμα, χρησιμοποιώντας γραμματοσειρές μηδενικού σημείου στα μηνύματα ηλεκτρονικού ταχυδρομείου, για να κάνουν τα κακόβουλα μηνύματα ηλεκτρονικού ταχυδρομείου να φαίνονται ότι σαρώνονται με ασφάλεια από τα εργαλεία ασφαλείας του Microsoft Outlook.

Αν και η τεχνική ZeroFont phishing έχει χρησιμοποιηθεί στο παρελθόν, είναι η πρώτη φορά που τεκμηριώνεται ότι χρησιμοποιείται με αυτόν τον τρόπο.

Σε μια νέα έκθεση του αναλυτή της ISC Sans, Jan Kopriva, ο ερευνητής προειδοποιεί ότι αυτό το τέχνασμα θα μπορούσε να κάνει τεράστια διαφορά στην αποτελεσματικότητα των επιχειρήσεων phishing και οι χρήστες θα πρέπει να γνωρίζουν την ύπαρξή της.

Επιθέσεις ZeroFont

Η μέθοδος επίθεσης ZeroFont, η οποία καταγράφηκε για πρώτη φορά από την Avanan το 2018, είναι μια τεχνική phishing που εκμεταλλεύεται ελαττώματα στον τρόπο με τον οποίο τα συστήματα επεξεργασίας τεχνητής νοημοσύνης και φυσικής γλώσσας (NLP) στις πλατφόρμες ασφαλείας ηλεκτρονικού ταχυδρομείου αναλύουν το κείμενο.

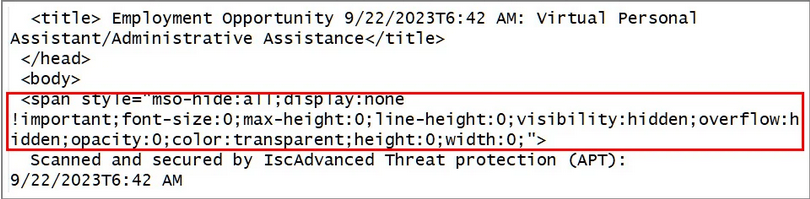

Περιλαμβάνει την εισαγωγή κρυμμένων λέξεων ή χαρακτήρων σε μηνύματα ηλεκτρονικού ταχυδρομείου, θέτοντας το μέγεθος της γραμματοσειράς στο μηδέν, καθιστώντας το κείμενο αόρατο για τους ανθρώπινους στόχους, αλλά διατηρώντας το αναγνώσιμο από τους αλγόριθμους NLP.

Η επίθεση αυτή αποσκοπεί στην αποφυγή των φίλτρων ασφαλείας με την εισαγωγή αόρατων καλοήθων όρων που αναμειγνύονται με ύποπτο ορατό περιεχόμενο, διαστρεβλώνοντας την ερμηνεία του περιεχομένου από την τεχνητή νοημοσύνη και το αποτέλεσμα των ελέγχων ασφαλείας.

Στην έκθεσή της για το 2018, η Avanan προειδοποίησε ότι το ZeroFont παρέκαμψε την προηγμένη προστασία από απειλές (ATP) του Office 365 της Microsoft, ακόμη και όταν τα μηνύματα ηλεκτρονικού ταχυδρομείου περιείχαν γνωστές κακόβουλες λέξεις-κλειδιά.

Απόκρυψη ψευδών σαρώσεων antivirus

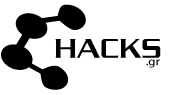

Σε ένα νέο phishing email που είδε η Kopriva, ένας απειλητικός παράγοντας χρησιμοποιεί την επίθεση ZeroFont για να χειραγωγήσει τις προεπισκοπήσεις μηνυμάτων σε ευρέως χρησιμοποιούμενα προγράμματα ηλεκτρονικού ταχυδρομείου, όπως το Microsoft Outlook.

Συγκεκριμένα, το εν λόγω μήνυμα ηλεκτρονικού ταχυδρομείου εμφάνιζε ένα διαφορετικό μήνυμα στη λίστα email του Outlook από ό,τι στο παράθυρο προεπισκόπησης.

Όπως μπορείτε να δείτε παρακάτω, στο παράθυρο της λίστας email αναγράφεται “Scanned and secured by Isc®Advanced Threat protection (APT): 9/22/2023T6:42 AM,” ενώ η αρχή του email στο παράθυρο προεπισκόπησης/ανάγνωσης εμφανίζει “Job Offer | Employment Opportunity”.

Αυτή η ασυμφωνία επιτυγχάνεται με την αξιοποίηση του ZeroFont για την απόκρυψη του ψεύτικου μηνύματος σάρωσης ασφαλείας στην αρχή του ηλεκτρονικού μηνύματος phishing, έτσι ώστε ενώ δεν είναι ορατό στον παραλήπτη, το Outlook εξακολουθεί να το αρπάζει και να το εμφανίζει ως προεπισκόπηση στο παράθυρο καταχώρισης μηνυμάτων ηλεκτρονικού ταχυδρομείου.

Ο στόχος είναι να ενσταλάξουν στον παραλήπτη μια ψευδή αίσθηση νομιμότητας και ασφάλειας.

Παρουσιάζοντας ένα παραπλανητικό μήνυμα σάρωσης ασφαλείας, αυξάνεται η πιθανότητα ο στόχος να ανοίξει το μήνυμα και να ασχοληθεί με το περιεχόμενό του.

Είναι πιθανό ότι το Outlook δεν είναι το μόνο πρόγραμμα-πελάτης ηλεκτρονικού ταχυδρομείου που αρπάζει το πρώτο τμήμα ενός μηνύματος ηλεκτρονικού ταχυδρομείου για προεπισκόπηση ενός μηνύματος χωρίς να ελέγχει αν το μέγεθος της γραμματοσειράς του είναι έγκυρο, οπότε συνιστάται επαγρύπνηση και για τους χρήστες άλλου λογισμικού.

Ο Anastasis είναι ένας από τους κορυφαίους αρθρογράφους μας, ειδικευμένος σε θέματα κυβερνοασφάλειας.

Με την εμπειρία του, παρέχει στην κοινότητα πολύτιμες γνώσεις και συμβουλές.