Οι εκτεθειμένοι στο Διαδίκτυο διακομιστές WS_FTP που δεν έχουν ενημερωθεί για μια ευπάθεια μέγιστης σοβαρότητας αποτελούν πλέον στόχο επιθέσεων ransomware.

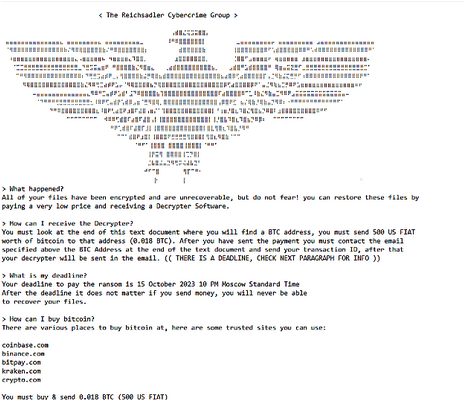

Όπως παρατηρήθηκε πρόσφατα από τους υπεύθυνους αντιμετώπισης περιστατικών της Sophos X-Ops, οι απειλητικοί φορείς που αυτοπροσδιορίζονται ως Reichsadler Cybercrime Group προσπάθησαν, ανεπιτυχώς, να αναπτύξουν ωφέλιμα φορτία ransomware που δημιουργήθηκαν χρησιμοποιώντας έναν οικοδόμο LockBit 3.0 που κλάπηκε τον Σεπτέμβριο του 2022.

Οι επιτιθέμενοι προσπάθησαν να κλιμακώσουν τα προνόμια χρησιμοποιώντας το εργαλείο ανοικτού κώδικα GodPotato, το οποίο επιτρέπει την κλιμάκωση προνομίων σε ‘NT AUTHORITY\SYSTEM’ σε πλατφόρμες πελατών Windows (Windows 8 έως Windows 11) και διακομιστών (Windows Server 2012 έως Windows Server 2022).

Ευτυχώς, η προσπάθειά τους να αναπτύξουν τα ωφέλιμα φορτία ransomware στα συστήματα των θυμάτων ματαιώθηκε, εμποδίζοντας τους επιτιθέμενους να κρυπτογραφήσουν τα δεδομένα του στόχου.

Παρόλο που δεν κατάφεραν να κρυπτογραφήσουν τα αρχεία, οι απειλητικοί φορείς εξακολουθούσαν να απαιτούν λύτρα ύψους 500 δολαρίων, πληρωτέα έως τις 15 Οκτωβρίου, ώρα Μόσχας.

Η χαμηλή απαίτηση λύτρων υποδηλώνει ότι οι εκτεθειμένοι στο Διαδίκτυο και ευάλωτοι διακομιστές WS_FTP πιθανότατα αποτελούν στόχο μαζικών αυτοματοποιημένων επιθέσεων ή μιας άπειρης επιχείρησης ransomware.

Με την ονομασία CVE-2023-40044, το ελάττωμα προκαλείται από μια ευπάθεια αποδιαταξινόμησης του .NET στο Ad Hoc Transfer Module, επιτρέποντας σε μη εξουσιοδοτημένους επιτιθέμενους να εκτελούν εντολές στο υποκείμενο λειτουργικό σύστημα μέσω αιτήσεων HTTP από απόσταση.

Στις 27 Σεπτεμβρίου, η Progress Software κυκλοφόρησε ενημερώσεις ασφαλείας για την αντιμετώπιση της κρίσιμης ευπάθειας του WS_FTP Server, προτρέποντας τους διαχειριστές να αναβαθμίσουν τις ευάλωτες περιπτώσεις.

Οι ερευνητές ασφαλείας της Assetnote που ανακάλυψαν το σφάλμα WS_FTP κυκλοφόρησαν κώδικα απόδειξης του σχεδίου (PoC) για εκμετάλλευση μόλις λίγες ημέρες μετά την επιδιόρθωσή του.

Η εταιρεία κυβερνοασφάλειας Rapid7 αποκάλυψε ότι οι επιτιθέμενοι άρχισαν να εκμεταλλεύονται το CVE-2023-40044 στις 3 Σεπτεμβρίου, την ημέρα που κυκλοφόρησε το exploit PoC.

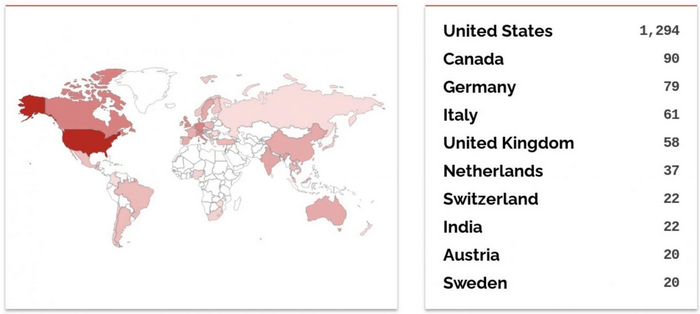

Το Shodan απαριθμεί σχεδόν 2.000 συσκευές που είναι εκτεθειμένες στο Διαδίκτυο και χρησιμοποιούν το λογισμικό WS_FTP Server, επιβεβαιώνοντας τις αρχικές εκτιμήσεις της Assetnote.

Οι οργανισμοί που δεν μπορούν να επιδιορθώσουν άμεσα τους διακομιστές τους μπορούν να εμποδίσουν τις εισερχόμενες επιθέσεις απενεργοποιώντας την ευάλωτη μονάδα Ad Hoc Transfer Module του διακομιστή WS_FTP.

Το Κέντρο Συντονισμού Κυβερνοασφάλειας του Τομέα Υγείας (HC3), η ομάδα ασφαλείας του Υπουργείου Υγείας των ΗΠΑ, προειδοποίησε επίσης τον περασμένο μήνα τους οργανισμούς του τομέα της υγειονομικής περίθαλψης και της δημόσιας υγείας να επιδιορθώσουν τους διακομιστές τους το συντομότερο δυνατό.

Η Progress Software αντιμετωπίζει επί του παρόντος τα απόνερα μιας εκτεταμένης σειράς επιθέσεων κλοπής δεδομένων που εκμεταλλεύτηκαν ένα σφάλμα μηδενικής ημέρας στην πλατφόρμα ασφαλούς μεταφοράς αρχείων MOVEit Transfer νωρίτερα φέτος.

Οι επιθέσεις αυτές επηρέασαν πάνω από 2.500 οργανισμούς και περισσότερα από 64 εκατομμύρια άτομα, όπως εκτιμά η Emsisoft.

Ο Anastasis είναι ένας από τους κορυφαίους αρθρογράφους μας, ειδικευμένος σε θέματα κυβερνοασφάλειας.

Με την εμπειρία του, παρέχει στην κοινότητα πολύτιμες γνώσεις και συμβουλές.

Αφήστε μια απάντηση